Aujourd’hui nous allons voir comment protéger vos données avec Veracrypt. Ce logiciel, validé par l’ANSSI, fait partie des logiciels du socle interministériel des logiciels libres. Il permet de chiffrer des containers ou des partitions. Il peut aussi chiffrer des disques complets ou des périphériques amovibles tels que des cartes SD ou des clés USB.

Dans cet article, je vous présenterai comment créer un container pouvant accueillir des documents. La procédure est la même pour les clés USB ou les partitions chiffrées permettant de protéger vos données avec Veracrypt.

Table des matières

Pourquoi protéger vos données avec Veracrypt

Le logiciel est disponible sous Windows et sous Linux. Les containers ou les partitions chiffrées peuvent être interopérables entre les systèmes d’exploitation si vous choisissez un système de fichiers lisible sur tous les systèmes d’exploitation. C’est-à-dire du FAT ou du NTFS.

Voyons ensemble quelques cas d’usage, ou ce logiciel peut vous être très utile :

- La présence de données sensibles sur votre ordinateur.

- Le besoin de déplacer ou partager des données sensibles.

- S’assurer que les données ne seront pas exploitables si vous perdez une clé USB ou votre PC. Sachez que les systèmes d’exploitation Windows (à partir de la version pro) et Linux permettent de chiffrer des partitions système complètes et sont donc des alternatives pour le chiffrement complet d’un PC. Cependant cette méthode présente de nombreux inconvénients et n’est généralement déployée que dans les sociétés qui en ont un véritable besoin.

- Stocker des données de tous types sans que les autres puissent y accéder…

C’est un logiciel que je vous conseille vivement dès que vous devez déplacer des données qui ont une importance personnelle ou professionnelle.

Installation

Il faut se rendre dans la section téléchargement du site du logiciel. Il faut alors télécharger la version compatible avec votre système d’exploitation pour protéger vos données avec Veracrypt.

Sous Windows

Notez que la version Windows est disponible en trois versions : deux versions en.exe et une version en.msi. La dernière est pour les administrateurs systèmes et les déploiements de masse. Toutefois elle peut être choisie et utilisée par un particulier. Les deux.exe sont les versions pour le grand public. La première permet d’installer le logiciel et le rendre disponible à la totalité des utilisateurs du PC, la seconde est la version portable qui peut ainsi être exécutée sans besoin d’être installé.

L’installation ne présente aucune particularité par rapport à n’importe quel logiciel Windows.

Sous Linux

Comme vous pouvez le voir les principales familles de GNU/Linux sont disponibles. Je n’aborderai que la version GUI du logiciel. Sachez qu’il existe une version uniquement en ligne de commande, qui peut être intéressante sur les serveurs.

Sous Ubuntu ou Debian, une fois le paquet.deb téléchargé, l’installation se fait avec dpkg.

sudo dpkg -i veracrypt-1.26.7-Ubuntu-23.04-amd64.deb (Lecture de la base de données... 598927 fichiers et répertoires déjà installés.) Préparation du dépaquetage de veracrypt-1.26.7-Ubuntu-23.04-amd64.deb ... Dépaquetage de veracrypt (1.26.7-1) sur (1.25.9-1) ... dpkg: des problèmes de dépendances empêchent la configuration de veracrypt : veracrypt dépend de pcscd; cependant : Le paquet pcscd n'est pas installé. dpkg: erreur de traitement du paquet veracrypt (--install) : problèmes de dépendances - laissé non configuré Traitement des actions différées (« triggers ») pour desktop-file-utils (0.26-1ubuntu5) ... Traitement des actions différées (« triggers ») pour mailcap (3.70+nmu1ubuntu1) ... Traitement des actions différées (« triggers ») pour shared-mime-info (2.2-1) ... Des erreurs ont été rencontrées pendant l'exécution : veracrypt

Si vous rencontrez des difficultés d’installation, par exemple des paquets manquants, il vous suffit de passer la commande suivante. Elle installera automatiquement les paquets manquants et terminera l’installation du paquet.

sudo apt --fix-broken install Lecture des listes de paquets... Fait Construction de l'arbre des dépendances... Fait Lecture des informations d'état... Fait Correction des dépendances... Fait Les paquets supplémentaires suivants seront installés : libccid pcscd Les NOUVEAUX paquets suivants seront installés : libccid pcscd 0 mis à jour, 2 nouvellement installés, 0 à enlever et 4 non mis à jour. 1 partiellement installés ou enlevés. Il est nécessaire de prendre 142 ko dans les archives. Après cette opération, 450 ko d'espace disque supplémentaires seront utilisés. Souhaitez-vous continuer ? [O/n] o Réception de :1 http://fr.archive.ubuntu.com/ubuntu mantic/universe amd64 libccid amd64 1.5.2-1 [82,7 kB] Réception de :2 http://fr.archive.ubuntu.com/ubuntu mantic/universe amd64 pcscd amd64 2.0.0-1 [58,9 kB] 142 ko réceptionnés en 0s (741 ko/s) Sélection du paquet libccid précédemment désélectionné. (Lecture de la base de données... 599151 fichiers et répertoires déjà installés.) Préparation du dépaquetage de .../libccid_1.5.2-1_amd64.deb ... Dépaquetage de libccid (1.5.2-1) ... Sélection du paquet pcscd précédemment désélectionné. Préparation du dépaquetage de .../pcscd_2.0.0-1_amd64.deb ... Dépaquetage de pcscd (2.0.0-1) ... Paramétrage de libccid (1.5.2-1) ... Paramétrage de pcscd (2.0.0-1) ... Created symlink /etc/systemd/system/sockets.target.wants/pcscd.socket → /lib/systemd/system/pcscd.socket. pcscd.service is a disabled or a static unit, not starting it. Paramétrage de veracrypt (1.26.7-1) ... Traitement des actions différées (« triggers ») pour man-db (2.11.2-3) ...

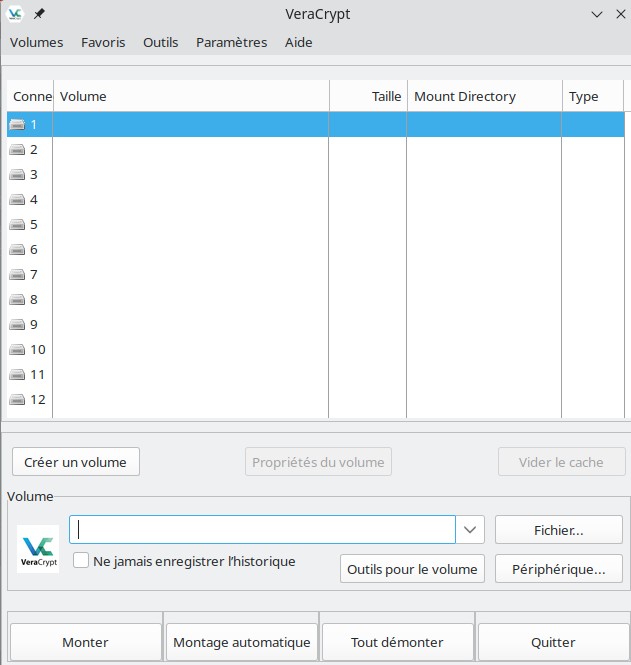

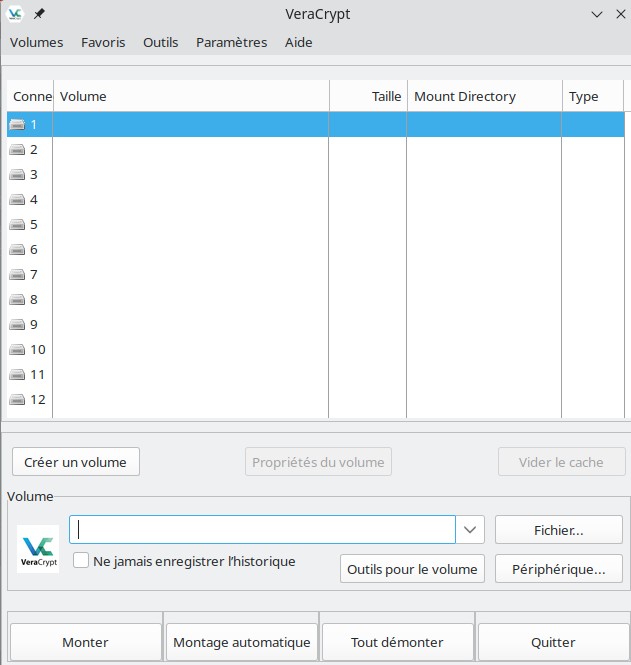

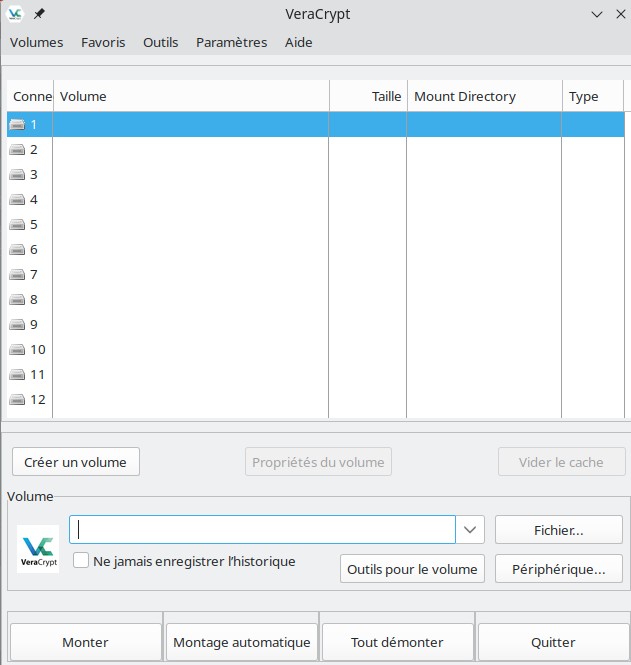

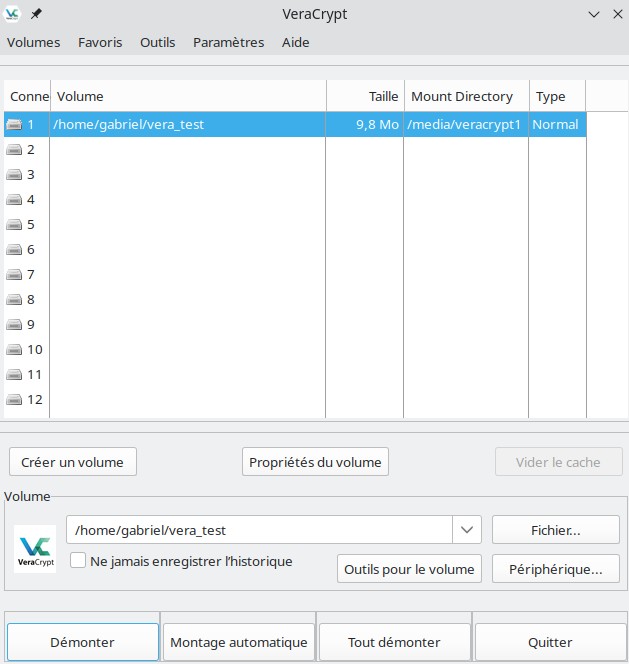

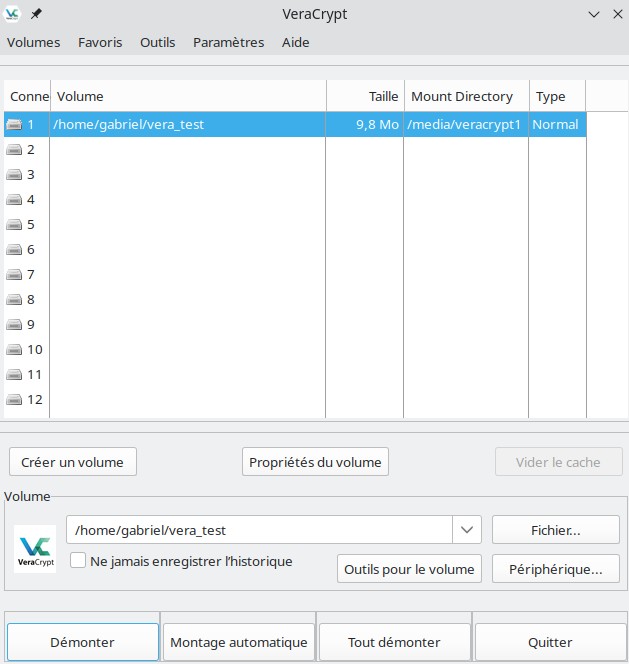

Présentation de la fenêtre principale

Lors du premier contact, la fenêtre peut paraître complexe. La partie principale est le tableur qui liste les différents connecteurs disponibles. La partie basse permet de gérer les fichiers ou périphériques chiffrés.

Création d’un système chiffré

Nous allons aborder dans un premier temps les différences entre les deux principaux types de systèmes chiffrés. Ceci afin de vous permettre de faire le choix entre ces deux options et ainsi protéger vos données avec Veracrypt.

Container chiffré permettant de protéger vos données avec Veracrypt

Cette méthode est sans risque pour vos données. Elle consiste à créer un fichier qui servira de containers à vos données.

Avantages :

- Simplicité de mise en place.

- Ne prend pas tout l’espace disponible.

- Se présente sous la forme d’un fichier qui se manipule comme n’importe quel autre fichier par le système d’exploitation. C’est-à-dire que vous pouvez déplacer ou le copier sans problème.

Inconvénients :

- La taille du container est fixe.

- Pour le système d’exploitation, le fichier fait la taille maximum du container, que celui-ci soit vide ou plein.

- Si le container est plein, il est nécessaire de créer un nouveau container.

- Si vous souhaitez conserver un seul container, il est nécessaire de copier-coller les fichiers de l’ancien container au nouveau.

- Le temps de création du container est proportionnel à sa taille.

Clé USB chiffrée ou d’une partition permettant de protéger vos données avec Veracrypt

Cette méthode nécessite une clé USB dédiée ou d’un disque. La clé deviendra illisible pour les systèmes d’exploitation s’il ne possède pas le logiciel Veracrypt.

Avantages :

- Simplicité d’utilisation.

- Pas de nécessité de copier un fichier.

- Possibilité de chiffrer aussi un disque dur complet qu’il soit amovible ou pas.

- Possibilité d’avoir plusieurs clés.

- La création est généralement beaucoup plus rapide que pour un container, surtout si l’option formatage rapide a été cochée.

Inconvénients :

- La totalité de l’espace de la clé est utilisée.

- Si vous souhaitez conserver une seule clé, il sera alors nécessaire de formater une nouvelle clé plus grande et dit copier la totalité des documents présents dans la première clé.

Procédure

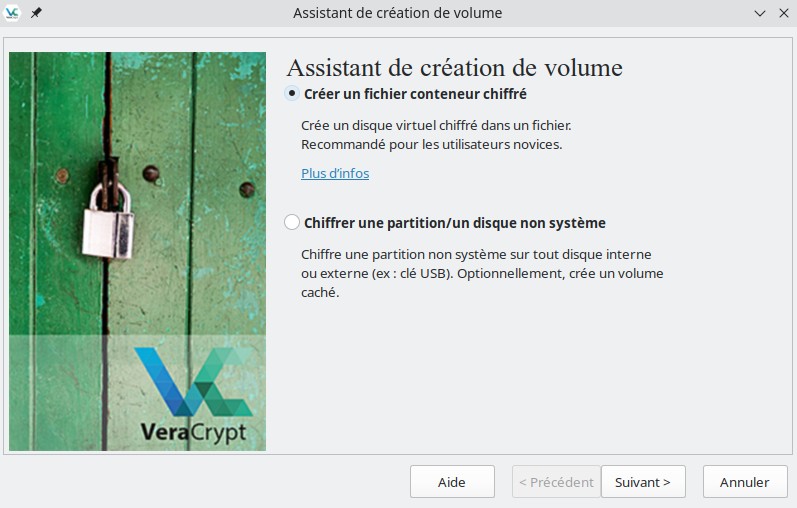

Quel que soit le type de support de chiffrement que vous allez utiliser, la procédure de création est la même pour protéger vos données avec Veracrypt. Je vais vous montrer la fabrication d’un fichier conteneur chiffrer. Pour cela il faut cliquer sur le bouton « Créer un volume ».

Dans la fenêtre qui s’ouvre, vous avez un choix à faire. Si vous souhaitez créer un fichier il faut prendre le premier choix. Si vous souhaitez chiffrer une clé USB ou une partition, le deuxième.

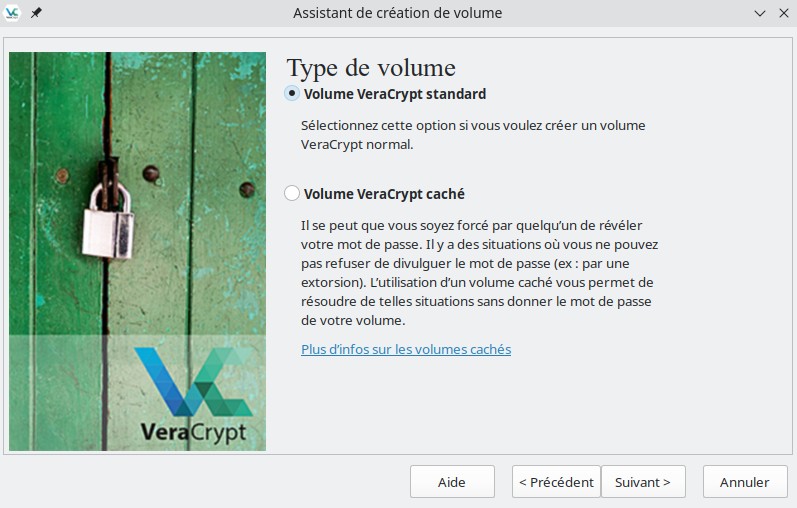

Après avoir cliqué sur « suivant », le logiciel vous demande le type avancé de volume. Je vous conseille de rester sur le choix par défaut qui est le volume Veracrypt standard. Le second est plus complexe à utiliser et répond à une problématique bien précise qui vous est expliquée.

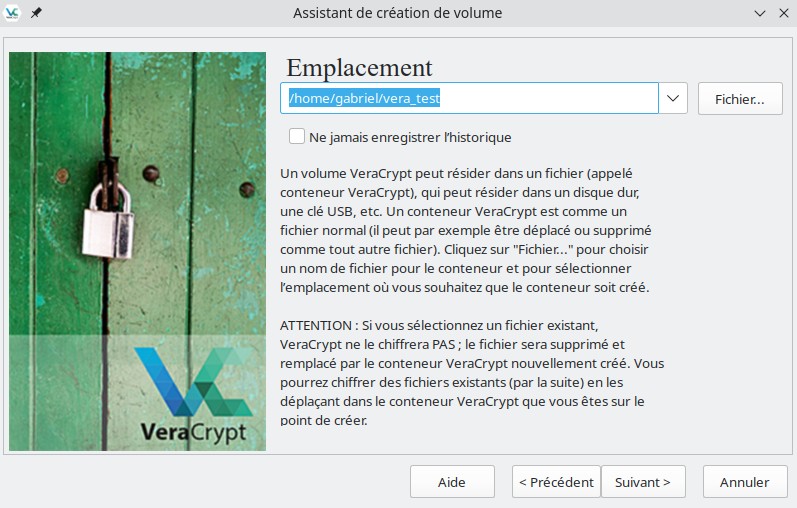

Après avoir cliqué sur « suivant », le logiciel vous demande l’emplacement du fichier ou de la partition. Lisez attentivement la mise en garde concernant les fichiers déjà existants qui vous évitera des pertes de données. Vous devez entrer le chemin complet d’accès au fichier ou cliquer sur le bouton « fichier »

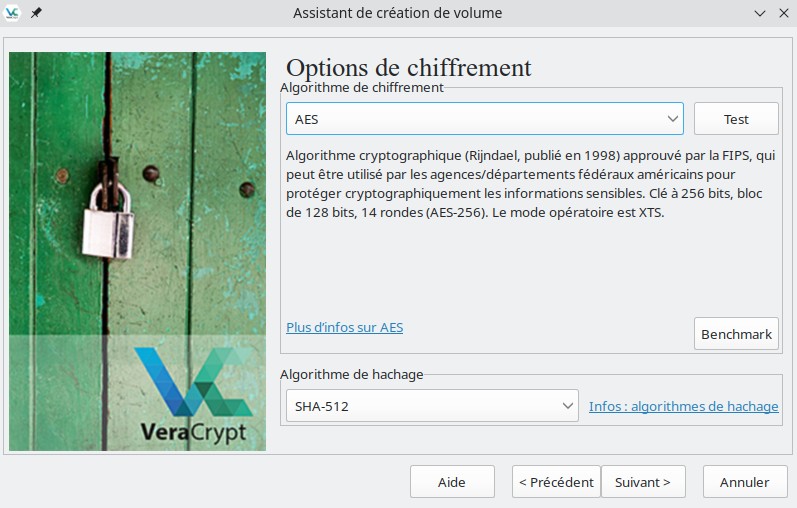

Après avoir cliqué sur « suivant », le logiciel vous propose les différentes options de chiffrement. Vous pouvez laisser par défaut.

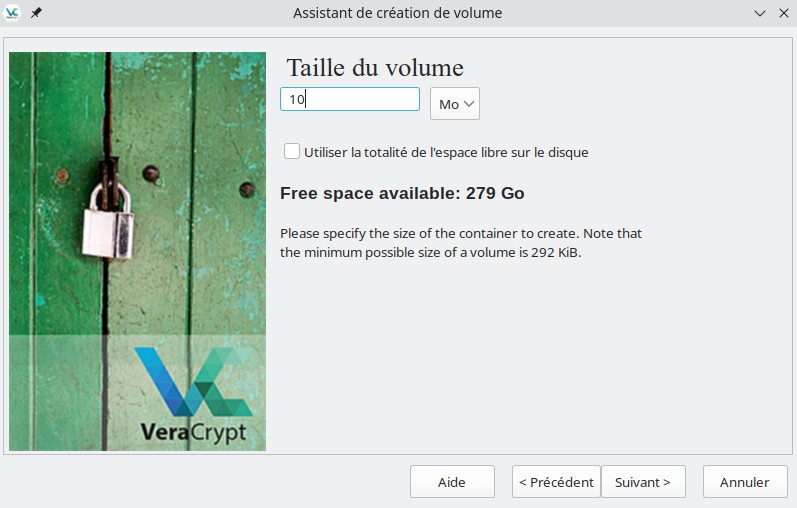

Après avoir cliqué sur « suivant », nous devons saisir la taille du container. C’est à choisir en fonction de vos besoins et de la capacité restante du disque. N’oubliez pas que la taille est définitive et ne peut être supérieure à la capacité restante du disque. De plus, l’espace étant alloué au moment du chiffrement, plus le container est grand, plus le délai de création du container sera élevé.

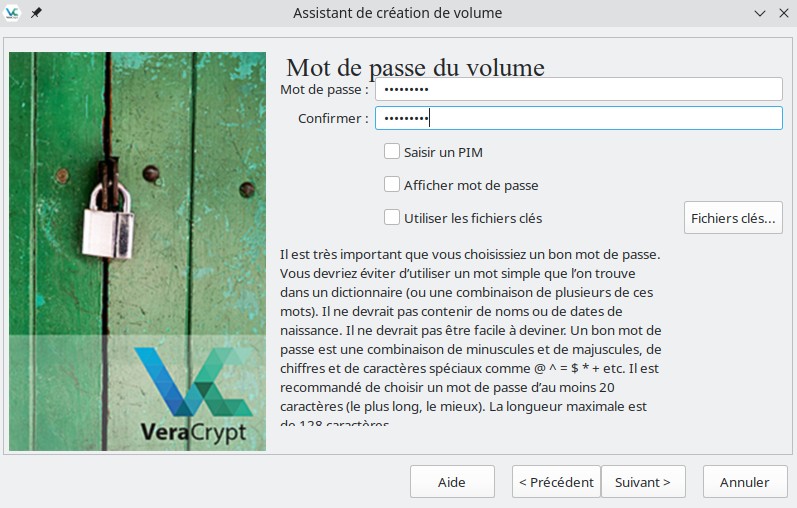

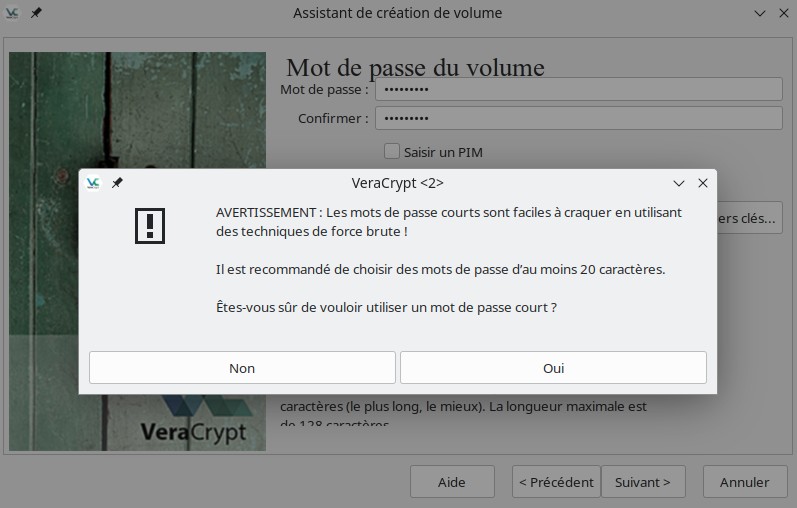

Après avoir cliqué sur « suivant », vous devez choisir le mot de passe qui servira au chiffrement du fichier. Nous n’utiliserons pas la possibilité des fichiers clé. Le logiciel vous affiche aussi un petit guide sur comment choisir le mode de passe. N’hésitez pas à vous y référer.

Si vous avez choisi un mot de passe trop court, une alerte est affichée par le logiciel qui vous demande de confirmer une seconde fois l’utilisation du mot de passe.

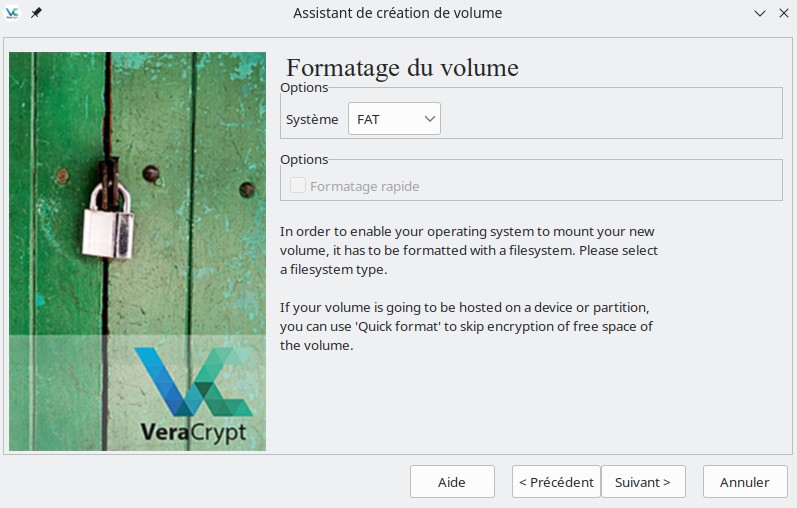

Après avoir cliqué sur « suivant », nous allons choisir le type de formatage du système de fichiers du volume.

Par défaut, il s’agit du système FAT. Ce système de fichiers est lisible sur la totalité des systèmes d’exploitation. Si vous souhaitez pouvoir monter votre container ou votre clé sur différents systèmes d’exploitation, c’est un bon choix.

Le NTFS est aussi disponible. Moins portable que son prédécesseur, il permet cependant la création de fichiers de plus de 4 Go. Si vous avez besoin de stocker des fichiers qui dépassent cette taille, vous pouvez le choisir.

Dans le cas où le volume est un volume hébergé sur un disque ou une partition, vous pouvez cocher l’option formatage rapide. Cette option évitera le chiffrement de l’espace libre du disque. Cela peut être intéressant si vous chiffrez un disque de plusieurs téraoctets. Dans le cadre des containers, cette option n’est pas disponible. L’espace libre sera forcément chiffré.

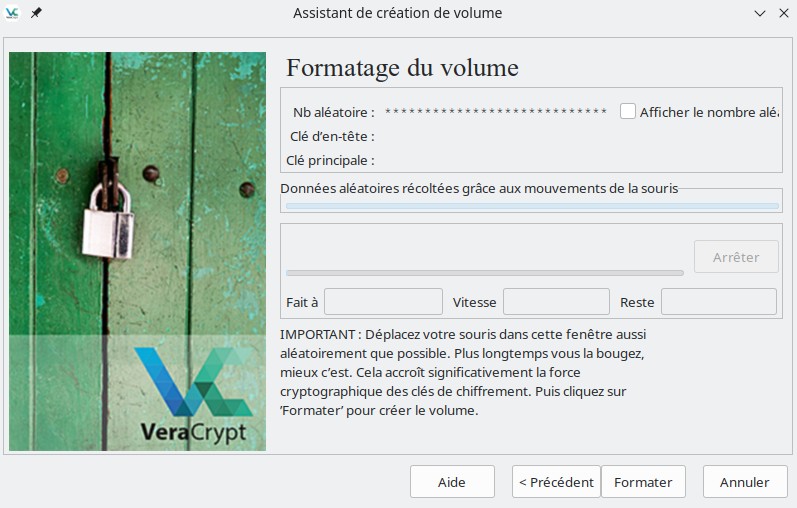

Après avoir cliqué sur « suivant », nous arrivons à l’étape finale qui consiste au formatage du fichier ou du périphérique. Dans un premier temps, il vous est demandé de déplacer la souris afin d’initialiser le générateur de nombres aléatoires. Cela se fait en bougeant la souris dans la fenêtre de l’assistant. Je vous conseille de monter au moins jusqu’au milieu de la barre si vous êtes pressés sinon d’aller jusqu’au bout de la barre. Une fois que cela est fait beaucoup pouvait cliquer sur le bouton « formater ».

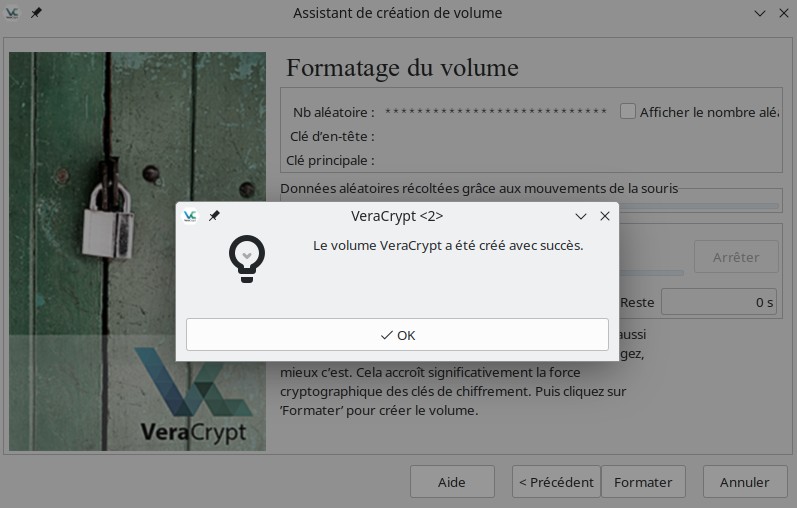

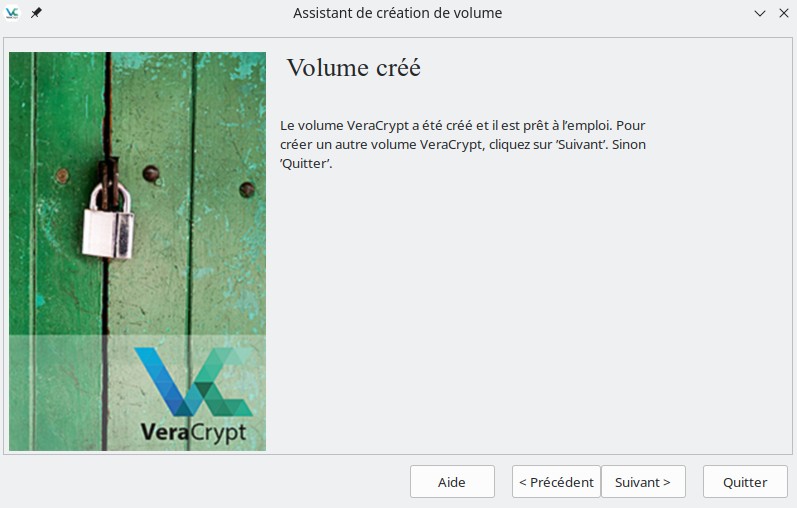

À l’issue de la procédure, dont le temps dépend de la puissance de votre PC, la vitesse du périphérique hébergeant le fichier ou étant chiffré, et la taille du container, verra crypte vous annoncera la création avec succès du container permettant de protéger vos données avec Veracrypt.

Une fois que vous aurez validée le message d’information, l’assistant vous proposera de créer un nouveau volume ou de quitter.

Monter un container ou une clé USB chiffrée

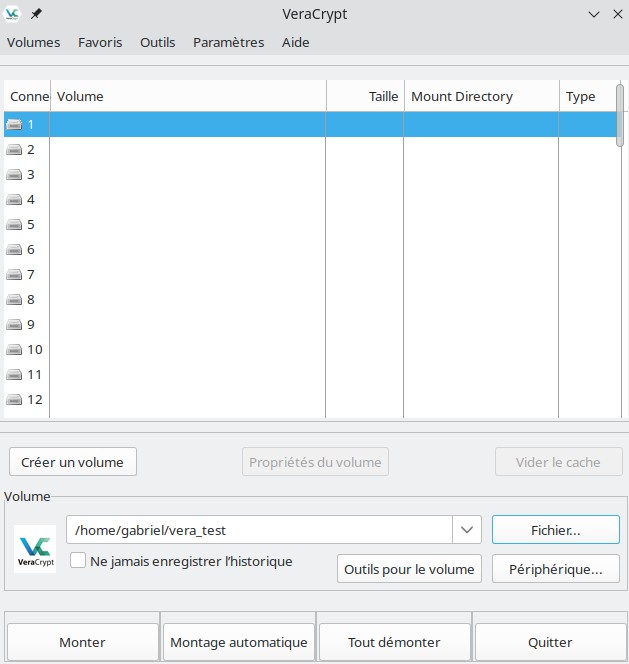

Pour monter un container, il faut cliquer sur le bouton « fichier » qui vous ouvrira un sélecteur de fichiers. Comme pour n’importe quel autre logiciel, il vous suffit de choisir le fichier du container permettant de protéger vos données avec Veracrypt et cliquer sur « OK ».

Pour monter une clé USB ou une partition, il faut cliquer sur le bouton « périphérique » qui vous affichera alors tous les périphériques disponibles qu’ils soient ou non compatibles avec verra. Il vous suffit alors de choisir le périphérique ou la partition en question.

Une fois que le fichier ou la clé USB est choisie, il suffit de cliquer sur un connecteur libre et sur le bouton « monter ».

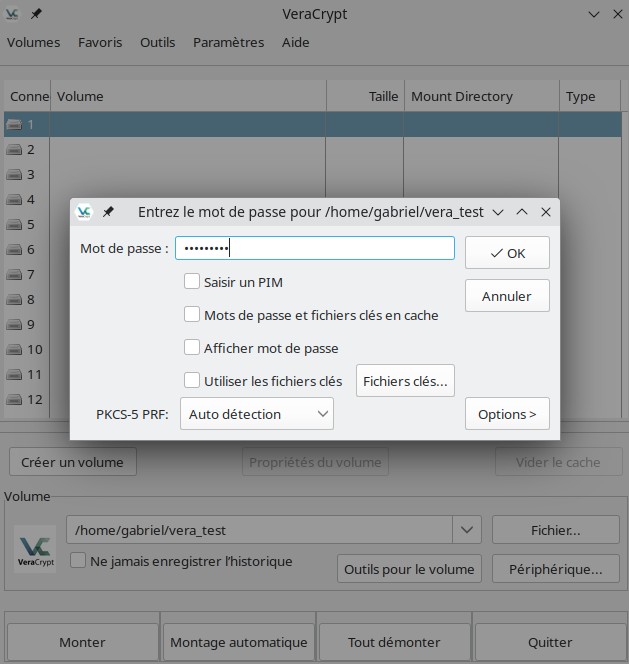

Le logiciel va alors vous demander le mot de passe associé au fichier. Une fois le mot de passe fourni il faut cliquer sur le bouton « OK ».

Une barre de progression va apparaître. Le montage dépend de la taille du container permettant de protéger vos données avec Veracrypt et de la puissance de votre ordinateur.

Si tout se passe correctement, le connecteur va alors afficher les informations de votre fichier ainsi que le point de montage. Dans l’explorateur de fichiers de votre système d’exploitation, un nouveau périphérique est alors disponible. Il vous suffit alors d’ouvrir le périphérique avec votre explorateur de fichiers. Le déplacement des fichiers dans le container se fait comme n’importe quel déplacement avec l’explorateur de fichiers. Ainsi vous commencez à protéger vos données avec Veracrypt

Démonter un container ou une clé USB chiffrée

Le démontage du container ou de la clé USB chiffrée permettant de protéger vos données avec Veracryptest simple. Il suffit de sélectionner le connecteur que l’on souhaite et cliquer sur « démonter ».

Si vous avez plusieurs connecteurs actifs permettant de protéger vos données avec Veracrypt, et que vous souhaitez déconnecter tous les containers et clé USB chiffrée, il est possible de tout démonter d’une seule opération en cliquant sur le bouton « tout démonter ».

Si vous utilisez une clé USB chiffrée, il est recommandé de démonter d’abord le connecteur dans verra crypte puis d’éjecter la clé via le système d’exploitation. En faisant cela, vous êtes sûrs de ne pas avoir de corruption de données. En théorie, le système d’exploitation devrait rejeter la demande d’éjection de la clé en signalant que la clé est toujours utilisée par un logiciel.

Attention : pour le démontage, aucune confirmation n’est demandée par le logiciel.

Conclusion

Vous savez maintenant comment gérer des containers chiffrés ou des clés USB chiffrées afin de protéger vos données avec Veracrypt. Je ne saurais que trop vous recommander de toujours utiliser une clé USB chiffrée dès que vous déplacez des données personnelles ou confidentielles.

Bonjour.

Merci pour ces explication. J’ai un souci lorsque j’injecte ma clé USB crypté avec veracrypt dans une autre machine, on me demande de formater. J’aimerai savoir s’il y a un moyen de configurer de tel en sorte que personne de puisse formater ma clé ou mon volume veracrypt sans mot de passe. Merci